Apple выпустила macOS High Sierra 10.13.2 для широкой публики. Обновление программного обеспечения включает в себя множество исправлений ошибок и, как говорят, улучшает стабильность, безопасность и совместимость с High Sierra, поэтому рекомендуется для пользователей Mac, использующих High Sierra для обновления.

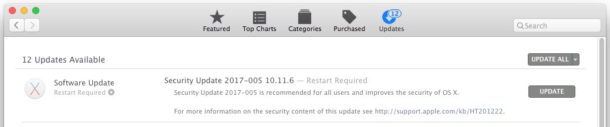

Отдельно пользователи MacOS Sierra и Mac OS X El Capitan найдут обновление безопасности 2017-002 Sierra и обновление безопасности 2017-005 El Capitan для своих соответствующих выпусков операционной системы. Эти обновления безопасности также рекомендуется устанавливать для пользователей Mac, работающих с 10.12.6 и 10.11.6.

Конкретные проблемы, упомянутые в примечаниях к выпуску для MacOS High Sierra 10.13.2, включают улучшения для некоторых аудиоустройств USB, VoiceOver Navigation для файлов PDF в режиме предварительного просмотра и улучшение отображения шрифтов Брайля с помощью приложения Mail. Предположительно последнее обновление 10.13.2 также включает постоянное исправление корневой ошибки входа и сетевой ошибки, появившейся в предыдущих версиях MacOS High Sierra.

Как загрузить и обновить macOS High Sierra 10.13.2

Всегда создавайте резервную копию Mac перед установкой любого обновления программного обеспечения системы, самый простой способ сделать это — Time Machine на Mac.

- Выдвиньте меню Apple и выберите «App Store»,

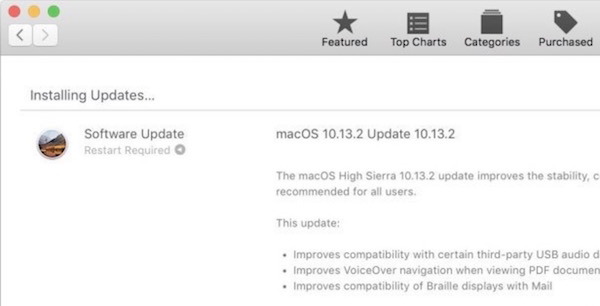

- Перейдите на вкладку «Обновления» и выберите для загрузки и обновления «macOS 10.13.2 Update»

Обновление программного обеспечения High Sierra с меткой обновления «macOS 10.13.2 Update 10.13.2» в Mac App Store.

Обновления безопасности для macOS Sierra и Mac OS X El Capitan

Пользователи Mac, на которых работают Sierra и El Capitan, вместо этого найдут «Обновление безопасности 2017-002 Sierra» и «Обновление безопасности 2017-005 El Capitan», доступное в разделе «Обновления» в Mac App Store.

Хотя обновления для системы безопасности невелики, по-прежнему рекомендуется выполнить резервное копирование Mac перед их установкой.

Пользователи Mac также могут загружать обновление macOS High Sierra Combo или обычное обновление, а также отдельные пакеты обновлений безопасности, начиная с загрузки Apple Support. Использование Combo Update для обновления системного программного обеспечения Mac OS легко, но, как правило, считается более совершенным и может быть особенно полезно для пользователей, устанавливающих одно и то же обновление на нескольких компьютерах или выходящих из более ранней версии того же выпуска программного обеспечения системы (то есть 10.13 .0 непосредственно до 10.13.2).

MacOS High Sierra 10.13.2 Примечания к выпуску

Примечания к выпуску, сопровождающие загрузку в App Store, являются краткими, в которых упоминается следующее:

Это обновление рекомендуется для всех пользователей MacOS High Sierra.

Обновление macOS High Sierra 10.13.2 повышает безопасность, стабильность и совместимость вашего Mac и рекомендуется для всех пользователей.

Это обновление:

• Улучшает совместимость с некоторыми сторонними USB-устройствами.

• Улучшает навигацию VoiceOver при просмотре документов PDF в режиме предварительного просмотра.

• Улучшает совместимость дисплеев Брайля с Mail.

Содержание предприятия:

• Повышает производительность при использовании учетных данных, хранящихся в цепочке ключей, для доступа к веб-сайтам SharePoint, использующим проверку подлинности NTLM.

• Устраняет проблему, которая помешала Mac App Store и другим процессам, вызываемым Launch Daemons, работать в сетях, которые используют информацию прокси, определенную в файле PAC.

• Если вы изменили пароль пользователя Active Directory за пределами настроек «Пользователи и группы», новый пароль теперь можно использовать для разблокирования тома FileVault (ранее только старый пароль разблокировал громкость).

• Улучшает совместимость с домашними каталогами SMB, когда точка обмена содержит знак доллара в своем названии.

Замечания по безопасности для macOS 10.13.2, Обновление безопасности 2017-002 Sierra и обновление безопасности 2017-005 El Capitan

Множественная безопасность связана с исправлениями и исправлениями ошибок, которые также были включены для обновлений программного обеспечения в соответствии с примечаниями по безопасности от Apple:

macOS High Sierra 10.13.2, обновление для системы безопасности 2017-002 Sierra и обновление безопасности 2017-005 El Capitan

Выпущено 6 декабря 2017 года

апаш

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Обработка созданной со злым умыслом конфигурации конфигурации Apache может привести к раскрытию памяти процесса

Описание. Несколько проблем были устранены путем обновления до версии 2.4.28.

CVE-2017-9798

локон

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Вредоносные FTP-серверы могут заставить клиента читать память за пределами границ

Описание. В анализе ответов PWD FTP существует проблема чтения вне пределов. Эта проблема была решена с улучшенной проверкой границ.

CVE-2017-1000254: Макс Даймонд

Утилита каталога

Доступно для: macOS High Sierra 10.13 и macOS High Sierra 10.13.1

Не влияет: macOS Sierra 10.12.6 и ранее

Воздействие. Злоумышленник может обходить аутентификацию администратора без предоставления пароля администратора

Описание. Логическая ошибка существовала при проверке учетных данных. Это было рассмотрено с улучшенной проверкой учетных данных.

CVE-2017-13872

Графический драйвер Intel

Доступно для: macOS High Sierra 10.13.1

Воздействие. Приложение может выполнять произвольный код с привилегиями ядра

Описание. Проблема с повреждением памяти была устранена с улучшенной обработкой памяти.

CVE-2017-13883: анонимный исследователь

Графический драйвер Intel

Доступно для: macOS High Sierra 10.13.1

Воздействие. Локальный пользователь может вызвать неожиданное завершение работы системы или прочитать память ядра

Описание: существует проблема чтения вне пределов, которая привела к раскрытию памяти ядра.Это было рассмотрено путем улучшения проверки ввода.

CVE-2017-13878: Ян Пир из Google Project Zero

Графический драйвер Intel

Доступно для: macOS High Sierra 10.13.1

Воздействие. Приложение может выполнять произвольный код с системными привилегиями

Описание. Чтение вне границ было обработано с помощью улучшенной проверки границ.

CVE-2017-13875: Ян Пир из Google Project Zero

IOAcceleratorFamily

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может выполнять произвольный код с системными привилегиями

Описание. Проблема с повреждением памяти была устранена с улучшенной обработкой памяти.

CVE-2017-13844: найденный МВФ, разработанный HyungSeok Han (daramg.gift) SoftSec, KAIST (softsec.kaist.ac.kr)

IOKit

Доступно для: macOS High Sierra 10.13.1

Воздействие. Приложение может выполнять произвольный код с системными привилегиями

Описание. В ядре существовала проблема проверки ввода. Эта проблема была решена путем улучшения проверки ввода.

CVE-2017-13848: Алекс Пласкетт из MWR InfoSecurity

CVE-2017-13858: анонимный исследователь

IOKit

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может выполнять произвольный код с системными привилегиями

Описание: проблемы с множественной памятью были устранены путем улучшения управления состоянием.

CVE-2017-13847: Ян Пир из Google Project Zero

ядро

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может выполнять произвольный код с привилегиями ядра

Описание. Проблема с повреждением памяти была устранена с улучшенной обработкой памяти.

CVE-2017-13862: Apple

ядро

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может читать ограниченную память

Описание: Чтение вне границ было обработано с улучшенной проверкой границ.

CVE-2017-13833: Брэндон Азад

ядро

Доступно для: macOS High Sierra 10.13.1

Воздействие. Приложение может выполнять произвольный код с привилегиями ядра

Описание. Проблема с повреждением памяти была устранена с улучшенной обработкой памяти.

CVE-2017-13876: Ян Пир из Google Project Zero

ядро

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может читать ограниченную память

Описание. Проблема путаницы типа была устранена с улучшенной обработкой памяти.

CVE-2017-13855: Jann Horn из Google Project Zero

ядро

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Вредоносная программа может выполнять произвольный код с привилегиями ядра

Описание. Проблема с повреждением памяти была устранена с улучшенной обработкой памяти.

CVE-2017-13867: Ян Пир из Google Project Zero

ядро

Доступно для: macOS High Sierra 10.13.1

Воздействие. Приложение может читать ограниченную память

Описание: проблема проверки была решена с улучшенной санацией ввода.

CVE-2017-13865: Ян Пир из Google Project Zero

ядро

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может читать ограниченную память

Описание: проблема проверки была решена с улучшенной санацией ввода.

CVE-2017-13868: Брэндон Азад

CVE-2017-13869: Jann Horn из Google Project Zero

почта

Доступно для: macOS High Sierra 10.13.1

Воздействие. Зашифрованное электронное письмо S / MIME может быть непреднамеренно отправлено незашифрованным, если сертификат S / MIME получателя не установлен

Описание: проблема непоследовательного пользовательского интерфейса была решена с улучшенным управлением состоянием.

CVE-2017-13871: анонимный исследователь

Почтовые черновики

Доступно для: macOS High Sierra 10.13.1

Воздействие. Злоумышленник с привилегированным сетевым положением может перехватить почту

Описание: Проблема шифрования существовала с помощью S / MIME-зачетов. Проблема была устранена с помощью дополнительных проверок и пользовательского контроля.

CVE-2017-13860: Майкл Вейшаар из INNEO Solutions GmbH

OpenSSL

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6, OS X El Capitan 10.11.6

Воздействие. Приложение может читать ограниченную память

Описание. В X.509 IPAddressFamily разглашается проблема чтения вне пределов. Эта проблема была решена с улучшенной проверкой границ.

CVE-2017-3735: найдено OSS-Fuzz

Сервер общего доступа к экрану

Доступно для: macOS High Sierra 10.13.1, macOS Sierra 10.12.6

Воздействие. Пользователь с доступом к экрану может иметь доступ к любому файлу, доступному для чтения корневым

Описание. При обработке сеансов совместного доступа к экрану существовала проблема с правами. Эта проблема была решена с улучшенной обработкой разрешений.

CVE-2017-13826: Тревор Жак из Торонто

Отдельно пользователи Apple Watch и Apple TV найдут watchOS 4.2 и tvOS 11.2 доступными в качестве обновлений, а пользователи iPhone и iPad смогут загрузить iOS 11.2.